Karty sim w nowoczesnych wdrożeniach telekomunikacyjnych

Czym są karty sim i jakie mają zastosowania

Karty sim to moduły identyfikacyjne używane do uwierzytelniania urządzeń w sieciach komórkowych. W praktyce są sercem komunikacji mobilnej — od smartfonów i routerów LTE/5G, przez terminale płatnicze i liczniki energii, po czujniki w rozwiązaniach przemysłowego internetu rzeczy. Dzięki przechowywanym kluczom IMSI i Ki oraz profilom operatora, karty sim ustanawiają bezpieczne sesje w sieciach 2G/3G/4G/5G, zapewniając dostęp do transmisji danych, głosu i usług dodatkowych. Dla firm oznacza to możliwość skalowalnego łączenia tysięcy urządzeń rozproszonych geograficznie, bez konieczności budowy własnej infrastruktury dostępowej.

Standardy, formaty i zgodność

W obiegu funkcjonuje kilka form czynnikowych: pełnowymiarowa 1FF, micro (3FF), nano (4FF) oraz wlutowywane MFF2 dla środowisk przemysłowych. W kontekście kompatybilności istotne jest, że fizyczny rozmiar nie wpływa na możliwości kryptograficzne i profil operatora — decydują o tym standardy 3GPP i ETSI. Karty sim współpracują również z nowszymi technologiami sieciowymi, takimi jak VoLTE i 5G SA/NSA, pod warunkiem, że operator aktywuje odpowiednie usługi na profilu. W przypadku urządzeń IoT liczy się także zgodność radiowa (częstotliwości pasm) oraz certyfikaty regionalne, które warunkują dopuszczenie sprzętu do pracy na danym rynku.

Bezpieczeństwo i zgodność z przepisami

Warstwę bezpieczeństwa zapewniają wbudowane mechanizmy kryptograficzne, izolacja pamięci oraz wzmacniane systemy operacyjne kart (Java Card, GlobalPlatform). Karty sim tworzą zaufany punkt końcowy w architekturze Zero Trust dla mobilności: uwierzytelniają urządzenie, negocjują klucze sesyjne i pozwalają wymuszać polityki APN, filtrację ruchu czy prywatny dostęp do chmury. Dla organizacji podlegających RODO ważne jest, że zarządzanie danymi identyfikacyjnymi (IMSI, MSISDN, adresy IP) powinno być połączone z kontrolą dostępu, retencją logów i szyfrowaniem. Dodatkowe zabezpieczenia, jak PIN/PUK, blokady IMEI czy geofencing na poziomie sieci, ograniczają ryzyko nadużyć i fraudów.

Zarządzanie cyklem życia

Profesjonalne wdrożenia wymagają pełnego lifecycle management: od logistyki, przez aktywację, aż po wycofanie. Karty sim można dostarczać jako wstępnie zarejestrowane (preprovisioned), aktywowane z opóźnieniem (deferred activation) lub w trybie testowym. Platformy M2M/IoT operatorów pozwalają na masowe operacje: aktywacja/dezaktywacja, zmiana planu taryfowego, alokacja limitów danych, przypisywanie do prywatnych APN, a także monitorowanie zdarzeń (próby połączeń, przekroczenia limitów, roaming). Na etapie wycofania kluczowe jest zamknięcie profili, usunięcie danych identyfikacyjnych i aktualizacja inwentarza, aby uniknąć kosztów „martwych” kart i wycieków informacji.

Optymalizacja kosztów i wydajności

Efektywność kosztowa to nie tylko stawki za gigabajt. Praktyki FinOps dla łączności obejmują dobór profilu krajowego lub regionalnego, reguły agregacji wolumenów, progi alertów wykorzystania oraz automatyczne przełączanie planów. Karty sim mogą być przypisane do dedykowanych APN-ów z kontrolą QoS i priorytetów, co zmniejsza opóźnienia i poprawia stabilność. W środowiskach krytycznych warto stosować dual connectivity (dwóch operatorów) i polityki failover w routerach, aby zminimalizować przestoje. Analiza CDR/UDR oraz korelacja z logami aplikacyjnymi pomagają wykrywać anomalia ruchowe i nadużycia roamingowe.

Karty sim w iot i m2m

W projektach IoT liczą się energooszczędność i zasięg. Technologie LTE-M i NB-IoT umożliwiają wieloletnią pracę na baterii dzięki trybom PSM i eDRX, a karty sim obsługujące te tryby muszą mieć właściwe parametry sieciowe w profilu. W przemyśle stosuje się często obudowę MFF2 (lutowaną) ze względu na odporność na wstrząsy, temperaturę i wilgoć. Istotne jest też zarządzanie roamingiem stałym — nie każdy operator dopuszcza długotrwałe użycie za granicą, dlatego popularne stają się globalne karty sim z wieloma profilami lub rozwiązania z lokalnym przełączaniem operatora na poziomie karty.

Esim i isim – co dalej

Choć tekst dotyczy głównie fizycznych rozwiązań, kierunek rozwoju jest jasny: eSIM (wbudowane, przeprogramowywalne) oraz iSIM, gdzie funkcje karty przenoszone są bezpośrednio do układu SoC. eSIM ułatwia zdalny provisioning poprzez SM-DP+/SM-DS, co upraszcza logistykę i obniża koszty w cyklu życia urządzeń rozproszonych. iSIM idzie krok dalej, minimalizując BOM i zużycie energii. Dla wielu zastosowań przejście będzie stopniowe — organizacje będą równolegle utrzymywać karty sim, eSIM i iSIM, przy czym procesy bezpieczeństwa i zarządzania muszą obejmować wszystkie typy, w tym polityki rotacji profili i audyty zgodności.

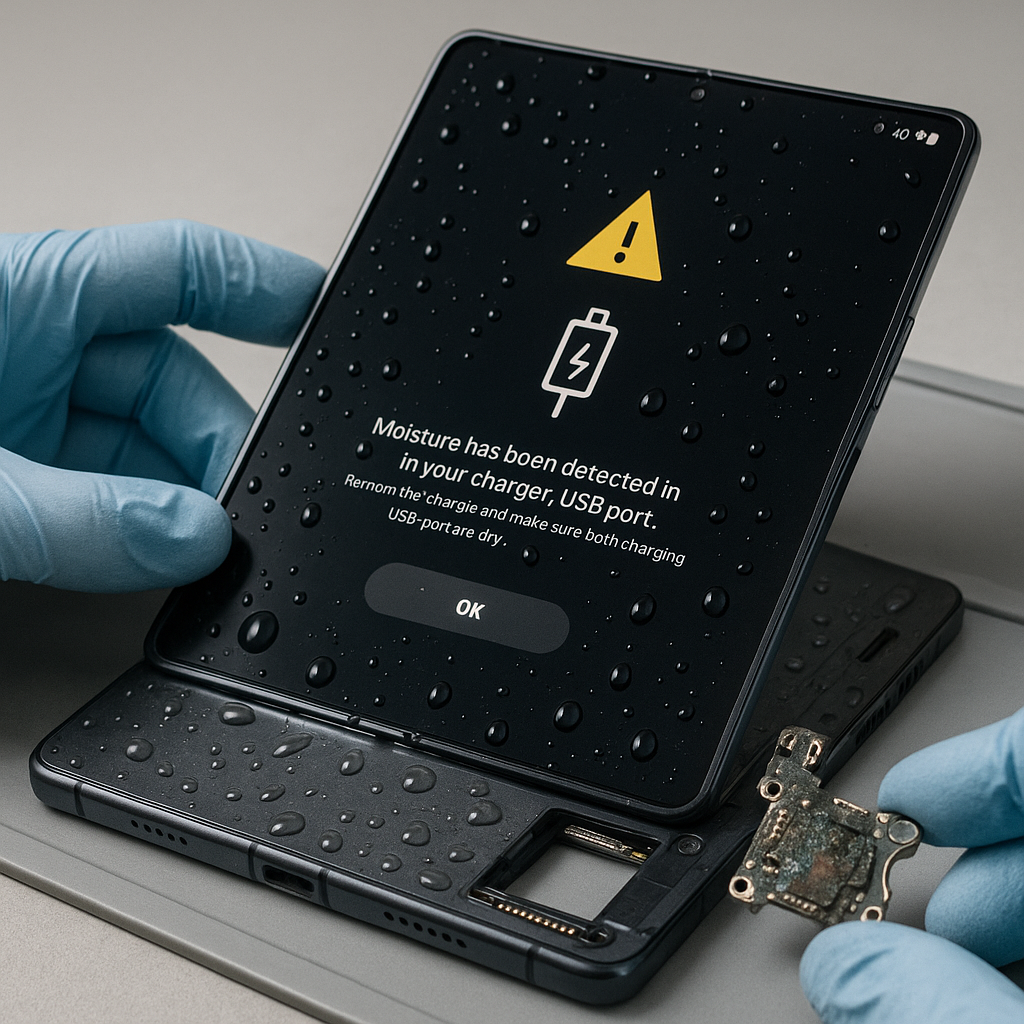

Najczęstsze problemy i jak im zapobiegać

Do typowych wyzwań należą: błędna konfiguracja APN, restrykcje zapory operatora, nieobsługiwane pasma radiowe, a także blokady IMEI po serwisie urządzeń. Karty sim potrafią również samoczynnie generować ruch sygnalizacyjny, który w masowych wdrożeniach nalicza koszty — trzeba więc ustawić właściwe interwały keep-alive i mechanizmy zagregowanego wysyłania danych. W terenie problemem bywa zasięg wewnątrz budynków; rozwiązaniem są anteny kierunkowe, repeatery z licencją lub fallback na 3G/2G tam, gdzie 4G/5G jest niestabilne. Warto wdrożyć testy akceptacyjne (SAT) z listą kontrolną: karta, profil, PIN, rejestracja do sieci, IP, DNS, dostęp do zasobów docelowych.

Jak wybrać dostawcę i ofertę

Przy wyborze partnera liczą się nie tylko stawki, ale też dostępność interfejsów API do zarządzania, jakość wsparcia NOC, SLA na czas usunięcia awarii oraz przejrzystość billingów. Dla firm z obecnością międzynarodową kluczowe są karty sim z wieloma zasięgami roamingowymi i lokalnymi profilami, co ogranicza ryzyko blokad i poprawia jakość połączeń. Zwróć uwagę na możliwość tworzenia prywatnych APN z tunelami IPsec/Direct Connect do chmury, a także na funkcje bezpieczeństwa: firewalle na brzegu sieci operatora, filtrowanie IMEI/IMSI i listy dozwolonych punktów końcowych. Przyda się też wsparcie dla polityk zero-touch provisioning, które skracają czas wdrożenia urządzeń w terenie.

Karty sim pozostają fundamentem łączności mobilnej w firmach i projektach IoT, zapewniając bezpieczne uwierzytelnianie, elastyczność taryf oraz globalny zasięg. Ich skuteczne wykorzystanie wymaga jednak świadomego doboru formatu i profilu, solidnego zarządzania cyklem życia oraz integracji z procesami bezpieczeństwa i monitoringu. Wraz z popularyzacją eSIM i iSIM rośnie znaczenie automatyzacji provisioning’u i centralnych platform sterujących, ale to spójna strategia łączności — od sprzętu, przez sieć, po chmurę — decyduje o jakości doświadczeń użytkowników i stabilności systemu. Organizacje, które już dziś opracują praktyki FinOps i SecOps dla mobilności, wykorzystają karty sim nie tylko jako nośnik identyfikacji, lecz jako narzędzie przewagi operacyjnej w skali lokalnej i globalnej.

Opublikuj komentarz